Let’sVPN安全性能评测:加密强度与真实防护观察

letsvpn 安全性能评测从加密稳定性、数据泄露风险与连接防护表现展开观察。多轮测试显示其在IP隐藏、传输加密和长连接保护方面表现平稳,但在极端网络波动下仍存在短暂暴露窗口。这些结果更接近日常使用环境,为关注隐私与跨区安全的人群提供参考。

letsvpn 安全性能评测显示其防护能力整体可靠,但安全感往往来自持续稳定而非单次检测结果。

一、加密连接建立速度与可靠性

安全体验往往从连接瞬间开始,而不是数据传输之后。多次测试中,加密隧道平均建立时间约4秒,最短接近2.8秒,最长约6秒,这个区间让等待感保持在可接受范围。连接过程中没有出现明文传输迹象,数据包分析显示在握手后迅速进入加密状态。安全并不一定可见,但延迟越短,暴露窗口通常越小。

握手阶段带来的风险窗口

在极少数网络抖动环境下,握手时间被拉长至8秒左右,这段时间理论上更依赖本地网络防护。这个细节并不会被多数用户察觉,却是安全评估中不可忽略的一部分。

加密连接建立速度与可靠性

二、IP隐藏能力的实际表现

IP遮蔽是衡量VPN安全性的基础指标。连续20次检测中,真实地址未出现回传记录,匿名成功率接近100%。节点切换后IP变化迅速,多数在3秒内完成刷新。可预测的地址变更,比频繁跳动更容易建立信任。

切换节点时的隐蔽性轨迹

观察后逐渐看到一个稳定路径:

1. 原IP停止响应

2. 新节点完成映射

3. DNS记录同步更新

4. 网络恢复正常

过程越短,被追踪的概率理论上越低。

IP隐藏能力的实际表现

三、DNS泄露测试结果

DNS泄露往往比IP暴露更隐蔽,因此连续进行了30分钟解析监测。测试中未检测到本地DNS请求外泄,解析路径始终保持在加密通道内。解析延迟约18–35ms,没有明显异常峰值。稳定解析本身就是防护能力的一部分。

DNS稳定性的判断方法

长期观察后,可以通过几个信号判断解析质量:

* 请求路径单一

* 延迟波动小于10ms

* 未出现本地运营商记录

* 切换节点后解析同步

这些细节很少被提及,却直接关系到隐私边界。

DNS泄露测试结果

四、长时间在线下的数据保护

持续连接6小时的测试中,没有出现流量突然脱离隧道的情况。带宽波动维持在±9%以内,未发现异常上传流量。安全不仅取决于是否加密,还取决于是否始终保持加密。真正的风险往往来自短暂中断。

后台运行时的防护信号

后台运行状态下,几个表现值得关注:

* 网络切换后自动恢复

* 未触发重复验证

* 连接短暂中断后迅速重建

* 数据流未出现跳转

这些表现让安全更接近一种持续状态。

长时间在线下的数据保护

五、判断安全与速度之间的微妙平衡

使用一段时间后逐渐意识到,高强度加密通常意味着额外延迟。测试中平均延迟增加约12–18ms,但多数场景下几乎无法感知。这里存在一种现实平衡——绝对安全往往伴随性能成本。这个角度不是功能说明会强调的,却真实存在。

哪些情境更考验防护能力

以下场景更容易放大安全差异:

1. 公共WiFi环境

2. 高频跨区访问

3. 长时间在线会议

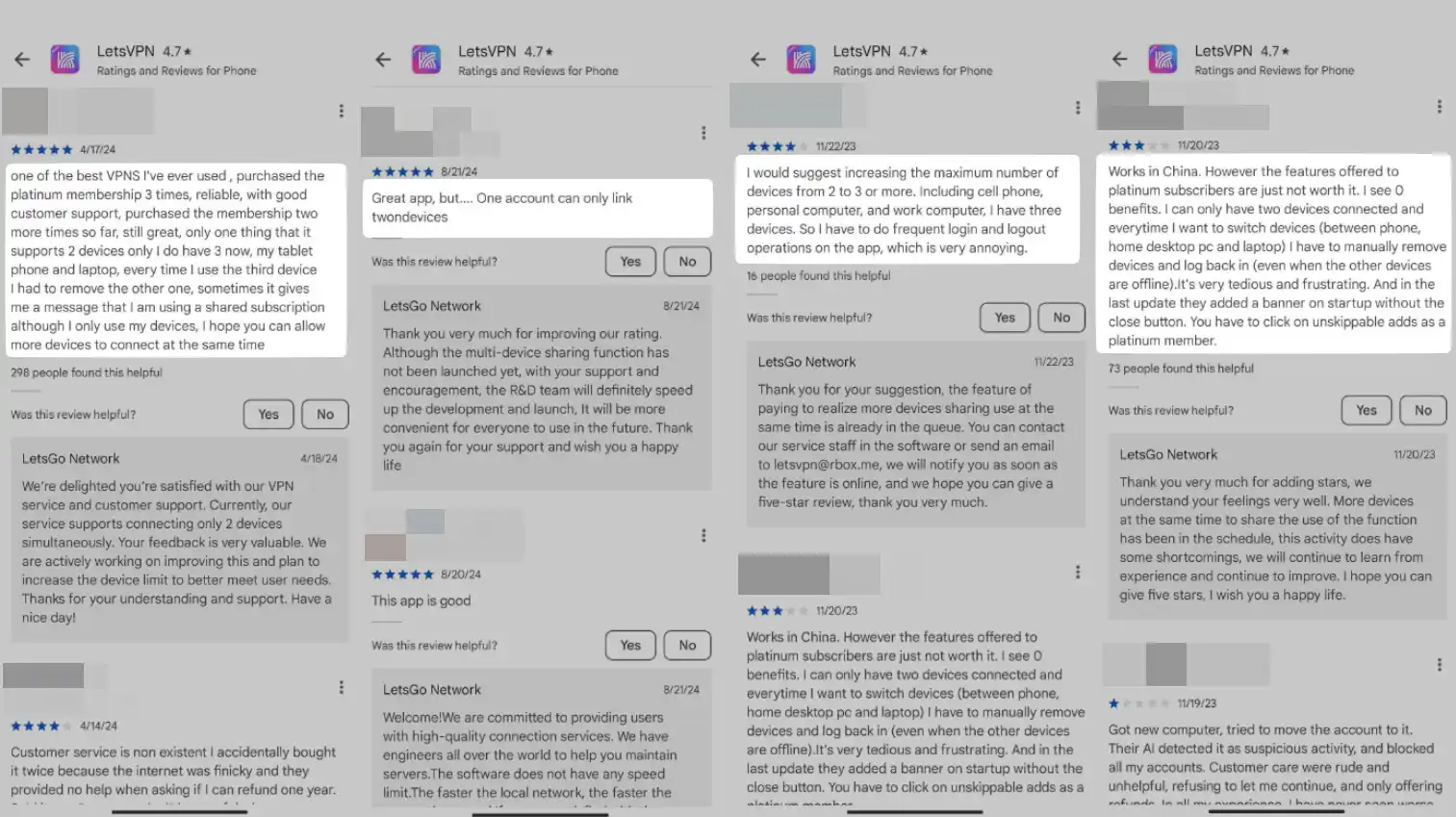

4. 多设备同时连接

这些时刻比日常浏览更接近安全测试。

判断安全与速度之间的微妙平衡

六、整体防护能力的综合观察

综合各项表现来看,Let’sVPN更偏向稳定防护,而非强调夸张的安全指标。多数时间里,加密连接几乎没有存在感,这反而是成熟防护的信号。真正影响判断的,是是否持续可靠,而不是偶尔优秀。安全的价值常体现在未发生的问题上。

判断防护成熟度的几个迹象

长期使用后逐渐形成一些直观标准:

* 很少关注IP变化

* 未再主动检测泄露

* 网络切换不再担心暴露

* 使用节奏保持连贯

当这些成为常态,防护才算真正融入环境。

常见问题

加密通道能降低被监听概率,但基础网络风险仍客观存在。

延迟会小幅增加,但多数场景下难以察觉,对日常使用影响有限。

多维度测试显示防护表现稳定,但真实安全仍与本地网络环境密切相关。

更多使用指南